ATTACCO “MEOW” DISTRUGGE MIGLIAIA DI DATABASE ELASTICSEARCH E MONGODB

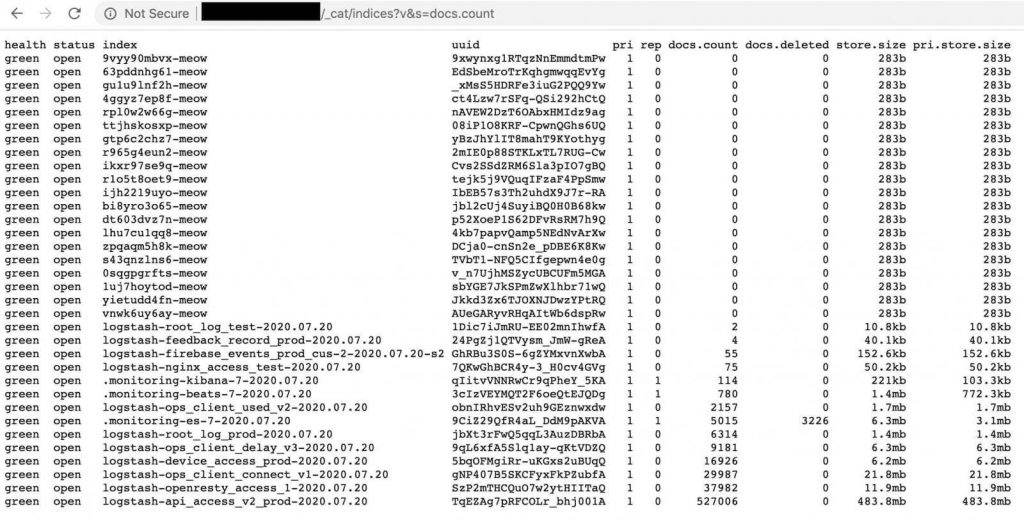

Migliaia di database nella rete pubblica sono stati colpiti dal nuovo attacco informatico chiamato “Meow”, esso è in grado di distruggere completamente database non protetti senza lasciare alcuna nota o spiegazione tranne una sola parola: Meow.

Meow-attacchi sono cominciati a luglio 2020 e fino ad ora hanno distrutto circa 4000 DB, per la maggior parte si tratta di MongoDB ed ElasticSearch, ma non solo, anche le istanze di Cassandra, CouchDB, Redis, Hadoop, Jenkins, and Apache ZooKeeper sono stati bersagli dell’attacco.

L’attacco si basa sugli script automatici che riscrivono o distruggono completamente i dati nei database non protetti (ad esempio i DB senza le cifrature SSL, assenza del firewall/WAF davanti e così via).

La motivazione degli hacker Meow tutt’ora non è ben chiara, questi attacchi “felini” non contengono le minacce globali né le richieste di riscatto. L’esperto di cybersecurity e ricercatore Bob Diachenko, che ha scoperto per primo una strana ondata di attacchi che sfruttavano alcune vulnerabilità dei DB, dal suo canale Twitter esprime la propria opinione : i meow-hackers lanciano gli attacchi per divertirsi e per dare “una lezione” agli amministratori di sistemi.

Molti esperti di sicurezza informatica sostengono che Meow-hackers cercano di istruire gli amministratori di DB a prestare una maggiore attenzione verso i temi di sicurezza informatica e soprattutto verso la protezione dei dati degli utenti. Anche se l’intenzione possa sembrare nobile, le azioni degli hackers hanno creato enormi danni per le aziende, ad esempio sono stati distrutti dati di oltre 700.000 utenti di un importante sito di turismo e prenotazioni online indiano, lo stesso danno ha subito anche Yves Rocher, l’importante azienda del campo della cosmesi.

Come proteggersi dagli script dannosi ed evitare data BREACH come “Meow”?

1) Proteggere i dati dagli attacchi basati su script

I codici dannosi possono provenire da molte fonti sul lato client e compromettere gli script dei siti Web visualizzati e di terze parti. Il rilevamento del comportamento degli script fornisce la protezione efficace contro gli attacchi.

Criticalcase in collaborazione con Akamai Technologies offre Page Integrity Manager completamente gestito, rapido da configurare che offre una protezione completa dei dati.

Questa soluzione adotta un approccio basato prima sul rilevamento per consentire di mitigare rapidamente gli script compromessi e aggiornare i controlli delle policy per fermare gli attacchi ricorrenti e di tipo zero-day.

2) Usare Autenticazione a più fattori in ogni situazione dove database sono coinvolti

Viste le minacce sempre più diffuse, non è più sufficiente affidarsi soltanto a uno username e a una password. La migliore soluzione per autenticazione è quella che permette di attivare agevolmente multi–factor authentication per qualsiasi applicazione con un solo clic: nessuno sviluppo, nessuna prova o manutenzione necessaria.

3) Presupporre che tutti i dati nel proprio DB siano dati sensibili e trattarli come tali.

Bisogna conoscere dove sono i dati e gestire le misure di sicurezza in maniera efficace e semplice tenendo sotto controllo l’intero ciclo di vita dei dati.

4) Assicurarsi che le persone chiave in azienda sappiano chi è il responsabile della sicurezza dei database.

5) Difendersi dagli attacchi con un WAF (Web Application Firewall) che permette di proteggere i propri dati da molteplici minacce come SQL injection, l’esecuzione di file dannosi e Cross-Site Scripting inoltre un WAF, come quello offerto da Criticalcase insieme ad Akamai, dotato della scalabilità sufficiente può proteggere dagli attacchi DoS e DDoS più imponenti.

Un WAF è implementato tra un client Web e un server Web che esegue una ispezione di ogni richiesta e risposta di traffico Web e protegge il server dagli attacchi individuando il traffico malevolo o anomalo, quindi isolando e bloccando questo traffico e impedendogli di raggiungere il server.

6) Avere un partner tecnologico esperto di cybersecurity che possa fornire un servizio completamente Managed e fatto ad hoc per le esigenze del cliente.

Scopri qui i vantaggi dei servizi di sicurezza informatica Full Managed di Criticalcase.